Re: 情報暗号化技術について ( No.51 ) Re: 情報暗号化技術について ( No.51 ) |

- 日時: 2014/11/20 19:56

- 名前: りり

- はい。

これですが

>また,下記のように,V2.0 (2014/11/18)が出ています。

https://technet.microsoft.com/ja-jp/library/security/ms14-066.aspx#ID0EXQAE

Schannel の脆弱性によりリモートでコードが実行される (2992611)

翌日に、Win7のところでもリンクした、こちらが出ているんですよね。

https://technet.microsoft.com/ja-jp/library/security/ms14-068.aspx

Kerberos の脆弱性により特権が昇格される(3011780)

これは、Wion8も対象になっています。

二つ順に更新する必要があるのか?

(3011780)で、(2992611)の分もカバーされるのか?

(2992611)も、19日に情報更新され、Win8やwin7でも、リモートでコードが実行される 緊急 となっています。o6asanさんが確認された後、情報更新があったのかもしれません。

(3011780)の方は、Win8やwin7は、深刻度無しなんですよね…

|

Re: 情報暗号化技術について ( No.52 ) Re: 情報暗号化技術について ( No.52 ) |

- 日時: 2014/12/02 08:39

- 名前: くりくり

- おはようございます。

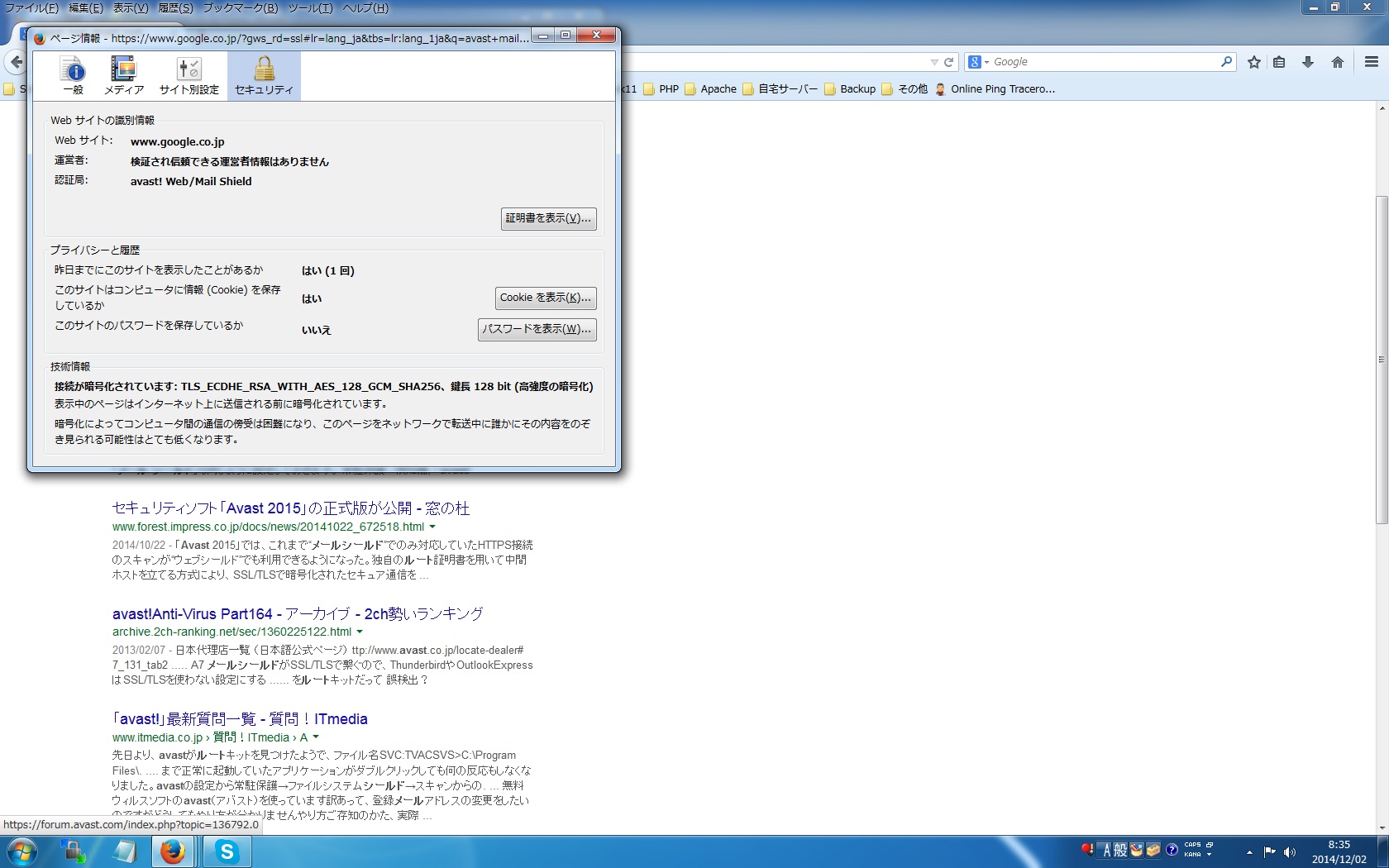

この間avastのバージョンアップをして

証明書をみましたら、avastの認証局になってました。

いつのまに?

|

Re: 情報暗号化技術について ( No.53 ) Re: 情報暗号化技術について ( No.53 ) |

- 日時: 2014/12/02 09:06

- 名前: りり

- ちょっとよく分かりません…

何か詳しく分かりましたら、よろしくお願いします。

|

Re: 情報暗号化技術について ( No.54 ) Re: 情報暗号化技術について ( No.54 ) |

- 日時: 2014/12/02 10:27

- 名前: くりくり

- no33でりりさんが指摘されてるように

証明書には階層構造というのがあります。

root証明書(ブラウザにインストールずみ)→認証局の中間証明書→俺の証明書

これがいままでブラウザで確認できたんだけど、

avastのバージョンアップしたらこの階層化がみれなくなりました。

avastのroot証明書→俺の証明書になってる。

avastめ余計なことをしやがって・・・。

|

Re: 情報暗号化技術について ( No.55 ) Re: 情報暗号化技術について ( No.55 ) |

- 日時: 2015/06/17 09:45

- 名前: くりくり

- おはようございます。

wikiのサイトをみていたら、いつのまにかhttpsになってびっくり。

googleで調べるとまだhttpsのurlはついてませんが、

これからindexされていくんでしょうね。

webサーバーはnginx1.6.2のspdy3.1をつかってました。

どのくらいhttpsが普及してるかわからないけど、

大手がやるとインパクトがありますね。

しかも

X-Powered-By: HHVM/3.6.1

こりゃはえええやw

|

Re: 情報暗号化技術について ( No.56 ) Re: 情報暗号化技術について ( No.56 ) |

- 日時: 2015/06/18 06:57

- 名前: りり

- くりくりさん、凄いタイミングで気づかれましたね。

2015/06/16のマイナビニュースに出ていたようです。

http://news.mynavi.jp/news/2015/06/16/304/

Wikipedia、HTTPSに移行していることを表明

>プライバシーや安全性といったものを気にすることなくWikipediaやWikimediaを利用できるようにするために、Wikimediaのすべての通信をHTTPSで暗号化するように作業を進めていると伝えた。また将来的にはHTTP Strict Transport Security (HSTS)も導入するとしており、通信傍受などを阻止するとも説明している。

>そしてこの数年、特に政府による監視に関してコミュニティが懸念を抱くようになっており、こうした要望を受けてポリシーの優先順位を変更してHTTPSによるプロテクションを拡大することにしたと説明がある。

ということは、つまり…簡単に言うと、「誰がどこから編集したか、漏れないようにする」ということでしょうか?

|

Re: 情報暗号化技術について ( No.57 ) Re: 情報暗号化技術について ( No.57 ) |

- 日時: 2015/06/18 09:16

- 名前: くりくり

- おはようございます。

>「誰がどこから編集したか、漏れないようにする」ということでしょうか?

そういうのも含めて政府機関による過剰な干渉がいやなんでしょうね。

どうもサイトの高速化とかSEO関係でhttpsを追っていましたが、、

httpsは通信の秘密をまもるものなんですよね。

物事の本質を忘れていました。

しかし、このようにhttps化されればまたhttpsが普及しますね。

|

Re: 情報暗号化技術について ( No.58 ) Re: 情報暗号化技術について ( No.58 ) |

- 日時: 2015/06/19 06:04

- 名前: りり

- 政府機関による過剰な干渉というのが、具体的にどんな姿か、ピンとこないですが…

https://ja.wikipedia.org/wiki/HTTPS

>HTTPSは、メッセージを平文のままで送受信する標準のHTTPと異なり、SSL/TLSプロトコルを用いて、サーバの認証・通信内容の暗号化・改竄検出などを行う。これによって、なりすましや盗聴などの攻撃を防ぐことができる。

ということで、具体的には、wikiのサイトでは編集には登録が必要ですから、その登録した内容を守るということですよね?

書き込んだ内容は、Web上に公開されているのですから、それは問題ないですよね?

今、サイトの乗っ取りというか改竄など、結構大きな企業のものでもやられているので、どこかで認証情報が漏れているんだろうなーと推測します。

今、WordPressなどのCMSが流行っていますが、これも編集に使うログイン情報などの漏洩が気になりますよね?

https://heteml.jp/pages/security/

FTPのパスワードは、自分で強固なものにして管理すれば良いけれど、WordPressなどは、最新以外は脆弱性があるということで、より管理に気をつける必要があるということかな?

パーミッションの設定も大事ですよね?

簡単にWordPressを設定してくれるサービスが流行っていて、自分ではFTP出来ないケースもあり、サーバ側がちゃんとしているのか分からないこともあります。

>https://heteml.jp/support/manual/ftp/

FTPS 接続の推奨

FTP は暗号化せずにパスワードを送信する仕様のため、セキュリティ的に非常に危険です。

あー、ホームページビルダーは、FTPS 接続不可の FTP ソフトなのかーーー

これは、まずいですよね?

|

Re: 情報暗号化技術について ( No.59 ) Re: 情報暗号化技術について ( No.59 ) |

- 日時: 2015/06/19 06:58

- 名前: くりくり

- おはようございます。

>具体的にどんな姿か、ピンとこないですが…

表現の自由をまもるということでしょうね。

中国なんかの場合、nhkの放送が突然遮断されたりします。

>各国の政府などがユーザトラフィックをモニタすること(誰がwikiへのアクセスしてるとかの監視)

>またISPがWikipediaなどの記事を検閲すること。(特定のキーワードを監視とかですかね?または書き込んだ内容が問題あると他の人が修正)

>政府等がユーザのWikipediaアクセスを妨害。(wikiへの書き込みをアクセスできないようにする)

http://jp.techcrunch.com/2015/06/13/20150612the-wikimedia-foundation-turns-on-https-by-default-across-all-sites-including-wikipedia/

wordpressのセキュリティはここを参考にするといいでしょう。

できることとできないことがありますけどね。

http://wpdocs.osdn.jp/WordPress_%E3%81%AE%E5%AE%89%E5%85%A8%E6%80%A7%E3%82%92%E9%AB%98%E3%82%81%E3%82%8B

>サーバ側がちゃんとしているのか分からないこともあります。

sshやFTP設定ができない場合はサーバー側ある程度やってくれてるんでしょうね。

会社なんかはwordpressの管理は基本製作まかせですよ。

パスワードしらないし

ちゃんと管理してるかどうか怪しいですが、

一応ブルートフォースアタック対策はfail2banとapacheのアクセス規制をしています。

それに何かあっても2週間2世代のバックアップしかねーぞといってあります。

|

Re: 情報暗号化技術について ( No.60 ) Re: 情報暗号化技術について ( No.60 ) |

- 日時: 2015/06/20 05:09

- 名前: りり

- くりくりさん、詳しく有り難うございます。

政府の監視とか、日本では実感がないのですが、中国とか特殊な国情のところでは、いろいろと実態が異なってくるんですねーーー

まあ、北朝鮮なんかは、それとは、また別次元でしょうが。

通信の秘密を守るというのは、諸刃の剣みたいなところもありますよね……

一般的には、秘密は守られたいですが、悪意の書き込みとかの利用者は、特定されないと犯罪を阻止できませんから。

例の片山容疑者逮捕まで捜査にかけた費用と労力…

「2ちゃんねる」に秋篠宮家次女の佳子さま(20)に危害を加える内容を書き込んだ男…こちらは素人さんだったようですぐに特定されましたが…

詐欺犯罪偽サイトに使われても何の対処も出来ないサーバ…

思想管理、言論統制は困りますが、不正を行っていないなら何か分かっても別に困ることはないので、そのあたりのバランスが微妙だなと思います。

まあ、金銭に関わるログイン情報、サイトを改竄されたり乗っ取られたりしないようなセキュリティ関係は、絶対強固であった方が良いと思います。

Wikipediaと言えば、私は、偽サイトに使われたJimdoについて、その旨書き込み編集をしたことがあります。

https://ja.wikipedia.org/wiki/Jimdo

1年くらいそのままだったのですが、どこかで気づいたのか、元に戻されてしまいました…

本当に誰でも登録すれば、何でも編集できるWikipediaのシステムに驚いたんですよ。

もしかしたら、編集のやり合いが激しくなると、何らかの規制がかかるのかもしれませんが…

当然、メールアドレスなど登録しますから、Jimdo偽サイト悪用され事件を書き込んだのは私だと特定されるわけですが、ま、事実をありのままに書き、こちらは、偽サイトの実態証拠保全もしていましたから、名誉毀損に問われるはずも無いと思って書き込みました。

Wikipediaが、Jimdoなど、その組織に都合の良いことだけしか残らなくなり、一般の実態に即した詳しい情報提供を阻止するようなのもまずいし、流布伝聞だけの誹謗中傷が規制無く書き込まれるのもまずいし…

Wikipediaの管理に限って言えば、運用面でのいろいろな要素も絡んでくるんじゃないかと思いました。

|