Re: 情報暗号化技術について ( No.49 ) Re: 情報暗号化技術について ( No.49 ) |

- 日時: 2014/11/20 09:40

- 名前: りり

- ということは、こちらのWin7やその近くのOSであったのと似たような

http://todos.xsrv.jp/2patioospro/todos.cgi?no=32

「深刻度なし」だけど、サーバOS以外にも支障が出るということですね。

>このアップデートではSSL/TLS暗号化の脆弱性を修正するアップデートだったが、一部環境では問題が発生し暗号化の際にプログラム(?)が応答しなくなったり、動作が不安定になる可能性があるという不具合が発生したようです。

IEなどを使用するとフリーズしたりクラッシュしたりすれば今回のWindowsUpdate「KB2992611」が原因だと思われます。

IEでのフリーズ、クラッシュが出るかも?ということかな…

他のブラウザでは何かあるのか、分かりませんが…

リンク先でも

>FirefoxやChromeなどのブラウザではこの不具合は出るのかな?TLS暗号化の設定をOFFにしても回避出来そうだけどどうなんだろ?

と書いていますね。

線の下が対処法ですね。Win8の一般ユーザーさんには、この辺りが関係してくるかな?

でも、こちらの修正版が入っていれば、Win8も修正されているようですね。

https://technet.microsoft.com/ja-jp/library/security/ms14-068.aspx

このブログを書いた方、18日に、

>対処法は「KB2992611」を削除すれば早いのですが、公式的には近日中に修正版を配信する(すでに配信されている?)予定のようですが

と書かれているので、一日前だったんですね。

翌日のブログには、別の記事が…

http://blog.livedoor.jp/fs00r612/archives/2014-11-19.html

まだ修正版配布には、気づかれていないのかな?

こういう場合、記事に対する情報追加があれば、ブログに追記しておいてくれると親切ですよね。

そこだけ読んで気にする人が出てきてもいけませんので。

そのあたり、o6asanさんは、いつも小まめでいらっしゃいますが。

ですが、19日のブログの

「Avast!とFirefoxとの組み合わせ」でのトラブルは、別のところでも目にしました。

一時、無料セキュリティソフトということで、Avast!はポピュラーでしたが、今は、評価が低下してるみたいな?

ちょっと話が脱線してすみません。まあ、こちらは、情報暗号化技術に関わって、セキュリティ関係などランダムにでも入れてしまいましょう。

一般の皆様に注意して欲しいことがあれば、また別に目立つようにスレッドをどこかに立てたりしたいと思います。

______________________________________________________________________________

対処法は「KB2992611」を削除すれば早いのですが、公式的には近日中に修正版を配信する(すでに配信されている?)予定のようですが、今すぐではないようなので、新たに実装された暗号化のプログラム(?)を削除すれば問題を回避出来るようです。

削除するのはこの4つのパッケージ(?)

・TLS_DHE_RSA_WITH_AES_256_GCM_SHA384

・TLS_DHE_RSA_WITH_AES_128_GCM_SHA256

・TLS_RSA_WITH_AES_256_GCM_SHA384

・TLS_RSA_WITH_AES_128_GCM_SHA256

ってこれはレジストリの設定をいじるのかな?回避策ってのはちょっとあれなので、もし問題が発生しているなら「KB2992611」の削除をすれば問題回避になるのかな?インストールされた暗号化プロトコル(?)も一緒に削除されるかは不明です。

「KB2992611」はサポートされているWindows全てがアップデートされていると思われます。ただ問題の発生しないパソコンもあるようです。

IEを使って通信が途切れたり、動作がおかしかったら「KB2992611」を削除すれば不具合を回避出来ます。

FirefoxやChromeなどのブラウザではこの不具合は出るのかな?TLS暗号化の設定をOFFにしても回避出来そうだけどどうなんだろ?

・「KB2992611」の削除手順

スタートメニュー

↓

すべてのプログラム

↓

WindowsUpdate

↓

インストールされた更新プログラム

↓

「KB2992611」を削除

|

Re: 情報暗号化技術について ( No.50 ) Re: 情報暗号化技術について ( No.50 ) |

- 日時: 2014/11/20 13:10

- 名前: o6asan

- うちの場合は,「KB2992611 V1.0 (2014/11/12)」で特に不具合は出ていません。

また,下記のように,V2.0 (2014/11/18)が出ています。

https://technet.microsoft.com/ja-jp/library/security/ms14-066.aspx#ID0EXQAE

ただ, Windows 2008 R2 および Windows Server 2012 しか言及がありませんので,他がどうなっているかは

分かりません。

いずれにしても,もとが結構危ない脆弱性に関する更新ですので, PC に不具合が起きてない場合は,そのままに

しておくべきだと思います。

How bad is the SCHANNEL vulnerability (CVE-2014-6321) patched in MS14-066?

http://goo.gl/mbVI5V

|

Re: 情報暗号化技術について ( No.51 ) Re: 情報暗号化技術について ( No.51 ) |

- 日時: 2014/11/20 19:56

- 名前: りり

- はい。

これですが

>また,下記のように,V2.0 (2014/11/18)が出ています。

https://technet.microsoft.com/ja-jp/library/security/ms14-066.aspx#ID0EXQAE

Schannel の脆弱性によりリモートでコードが実行される (2992611)

翌日に、Win7のところでもリンクした、こちらが出ているんですよね。

https://technet.microsoft.com/ja-jp/library/security/ms14-068.aspx

Kerberos の脆弱性により特権が昇格される(3011780)

これは、Wion8も対象になっています。

二つ順に更新する必要があるのか?

(3011780)で、(2992611)の分もカバーされるのか?

(2992611)も、19日に情報更新され、Win8やwin7でも、リモートでコードが実行される 緊急 となっています。o6asanさんが確認された後、情報更新があったのかもしれません。

(3011780)の方は、Win8やwin7は、深刻度無しなんですよね…

|

Re: 情報暗号化技術について ( No.52 ) Re: 情報暗号化技術について ( No.52 ) |

- 日時: 2014/12/02 08:39

- 名前: くりくり

- おはようございます。

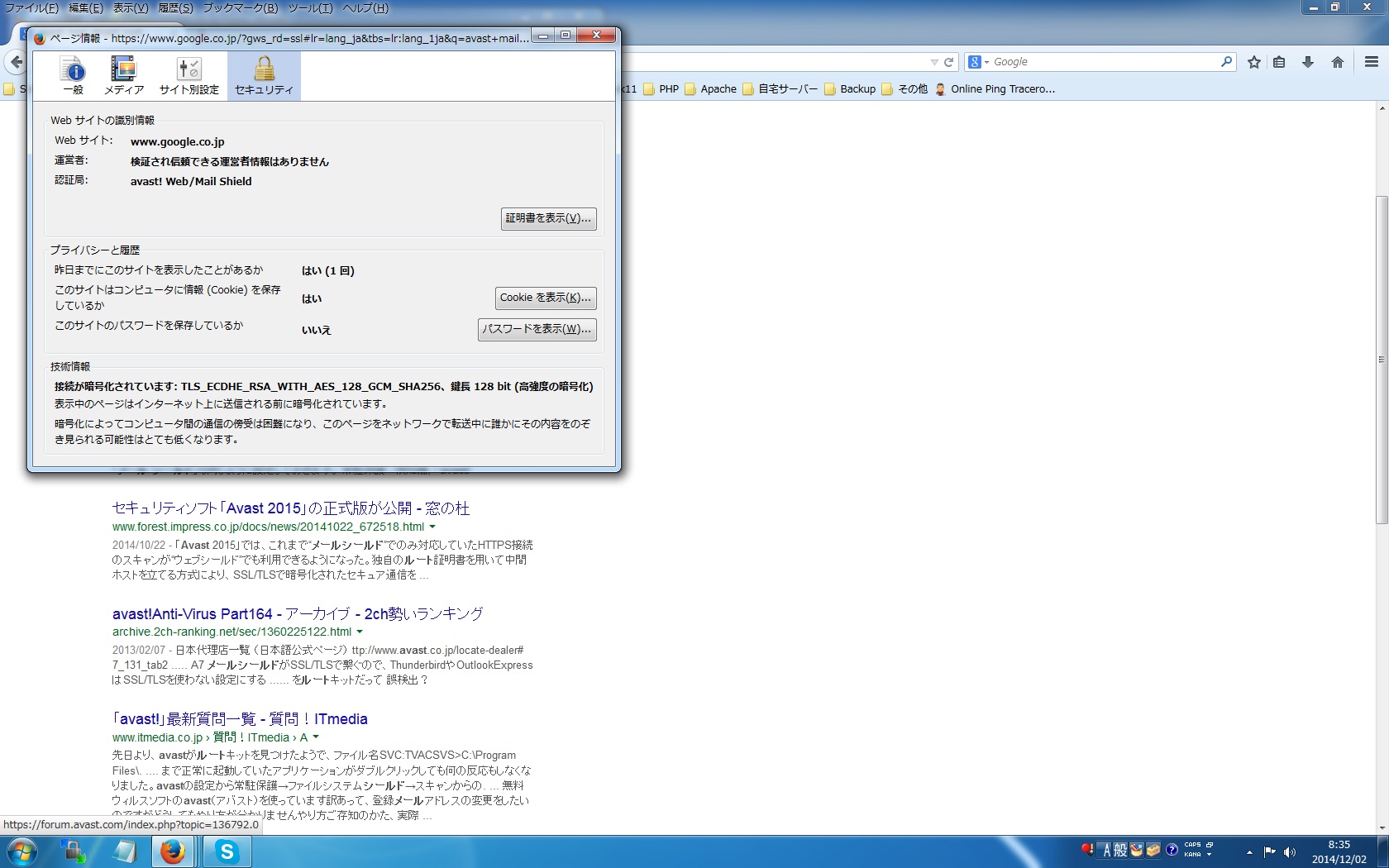

この間avastのバージョンアップをして

証明書をみましたら、avastの認証局になってました。

いつのまに?

|

Re: 情報暗号化技術について ( No.53 ) Re: 情報暗号化技術について ( No.53 ) |

- 日時: 2014/12/02 09:06

- 名前: りり

- ちょっとよく分かりません…

何か詳しく分かりましたら、よろしくお願いします。

|

Re: 情報暗号化技術について ( No.54 ) Re: 情報暗号化技術について ( No.54 ) |

- 日時: 2014/12/02 10:27

- 名前: くりくり

- no33でりりさんが指摘されてるように

証明書には階層構造というのがあります。

root証明書(ブラウザにインストールずみ)→認証局の中間証明書→俺の証明書

これがいままでブラウザで確認できたんだけど、

avastのバージョンアップしたらこの階層化がみれなくなりました。

avastのroot証明書→俺の証明書になってる。

avastめ余計なことをしやがって・・・。

|

Re: 情報暗号化技術について ( No.55 ) Re: 情報暗号化技術について ( No.55 ) |

- 日時: 2015/06/17 09:45

- 名前: くりくり

- おはようございます。

wikiのサイトをみていたら、いつのまにかhttpsになってびっくり。

googleで調べるとまだhttpsのurlはついてませんが、

これからindexされていくんでしょうね。

webサーバーはnginx1.6.2のspdy3.1をつかってました。

どのくらいhttpsが普及してるかわからないけど、

大手がやるとインパクトがありますね。

しかも

X-Powered-By: HHVM/3.6.1

こりゃはえええやw

|

Re: 情報暗号化技術について ( No.56 ) Re: 情報暗号化技術について ( No.56 ) |

- 日時: 2015/06/18 06:57

- 名前: りり

- くりくりさん、凄いタイミングで気づかれましたね。

2015/06/16のマイナビニュースに出ていたようです。

http://news.mynavi.jp/news/2015/06/16/304/

Wikipedia、HTTPSに移行していることを表明

>プライバシーや安全性といったものを気にすることなくWikipediaやWikimediaを利用できるようにするために、Wikimediaのすべての通信をHTTPSで暗号化するように作業を進めていると伝えた。また将来的にはHTTP Strict Transport Security (HSTS)も導入するとしており、通信傍受などを阻止するとも説明している。

>そしてこの数年、特に政府による監視に関してコミュニティが懸念を抱くようになっており、こうした要望を受けてポリシーの優先順位を変更してHTTPSによるプロテクションを拡大することにしたと説明がある。

ということは、つまり…簡単に言うと、「誰がどこから編集したか、漏れないようにする」ということでしょうか?

|

Re: 情報暗号化技術について ( No.57 ) Re: 情報暗号化技術について ( No.57 ) |

- 日時: 2015/06/18 09:16

- 名前: くりくり

- おはようございます。

>「誰がどこから編集したか、漏れないようにする」ということでしょうか?

そういうのも含めて政府機関による過剰な干渉がいやなんでしょうね。

どうもサイトの高速化とかSEO関係でhttpsを追っていましたが、、

httpsは通信の秘密をまもるものなんですよね。

物事の本質を忘れていました。

しかし、このようにhttps化されればまたhttpsが普及しますね。

|

Re: 情報暗号化技術について ( No.58 ) Re: 情報暗号化技術について ( No.58 ) |

- 日時: 2015/06/19 06:04

- 名前: りり

- 政府機関による過剰な干渉というのが、具体的にどんな姿か、ピンとこないですが…

https://ja.wikipedia.org/wiki/HTTPS

>HTTPSは、メッセージを平文のままで送受信する標準のHTTPと異なり、SSL/TLSプロトコルを用いて、サーバの認証・通信内容の暗号化・改竄検出などを行う。これによって、なりすましや盗聴などの攻撃を防ぐことができる。

ということで、具体的には、wikiのサイトでは編集には登録が必要ですから、その登録した内容を守るということですよね?

書き込んだ内容は、Web上に公開されているのですから、それは問題ないですよね?

今、サイトの乗っ取りというか改竄など、結構大きな企業のものでもやられているので、どこかで認証情報が漏れているんだろうなーと推測します。

今、WordPressなどのCMSが流行っていますが、これも編集に使うログイン情報などの漏洩が気になりますよね?

https://heteml.jp/pages/security/

FTPのパスワードは、自分で強固なものにして管理すれば良いけれど、WordPressなどは、最新以外は脆弱性があるということで、より管理に気をつける必要があるということかな?

パーミッションの設定も大事ですよね?

簡単にWordPressを設定してくれるサービスが流行っていて、自分ではFTP出来ないケースもあり、サーバ側がちゃんとしているのか分からないこともあります。

>https://heteml.jp/support/manual/ftp/

FTPS 接続の推奨

FTP は暗号化せずにパスワードを送信する仕様のため、セキュリティ的に非常に危険です。

あー、ホームページビルダーは、FTPS 接続不可の FTP ソフトなのかーーー

これは、まずいですよね?

|